Nel suo famoso libro 1984 Orwell aveva descritto una dittatura che controllava totalmente i suoi sudditi e lo faceva grazie alla televisione. (il libro lo scrisse nel 1948 quando la televisione era agli inizi: bisogna dire che l’autore seppe vedere lontano sulle potenzialità di quel nuovo mezzo).

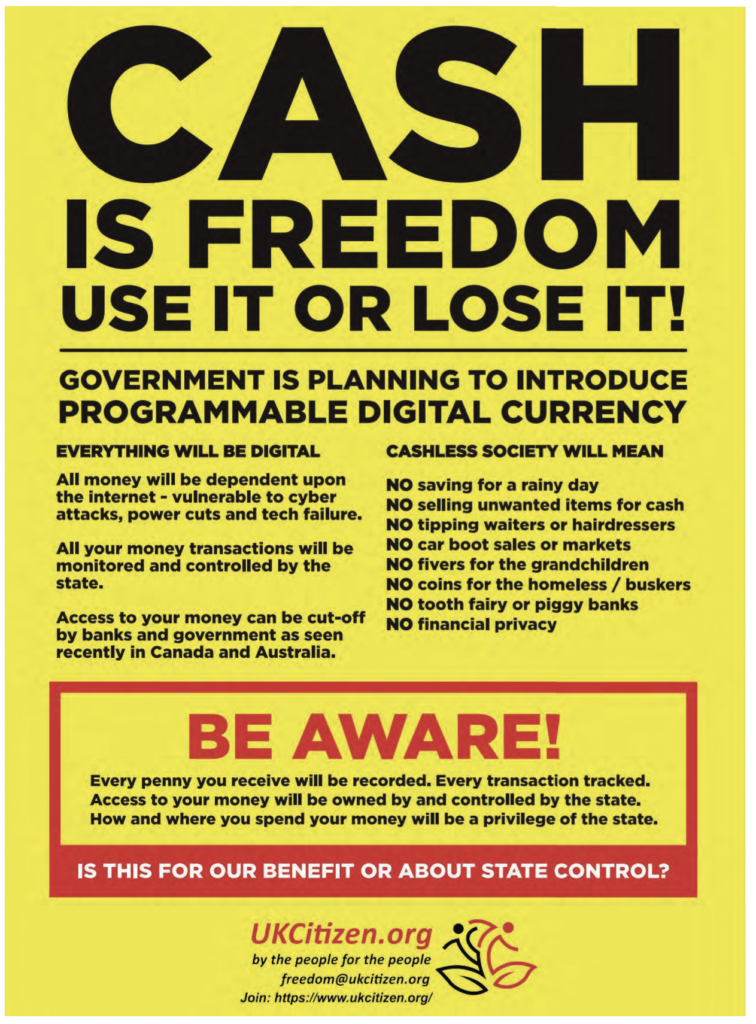

Grazie all’enorme progresso della tecnologia lo Stato si sta dotando di strumenti di controllo del singolo individuo inimmaginabili fino a poco tempo fa: quando anche la moneta sarà diventata elettronica saremmo completamente nelle sue mani. Lo Stato cinese è quello più avanti di tutti e più che nel comunismo le sue radici affondano nel confucianesimo per il quale da millenni lo Stato è tutto e l’individuo niente… ma anche a Bruxelles non scherzano…

11/11/23 ormai la valanga che travolgerà la nostra libertà è in moto

Pessime notizie. Il Parlamento Europeo e gli Stati Membri hanno appena raggiunto un accordo sull’introduzione dell’Identità Digitale, #eID .

Subito dopo, il commissario EU Breton ha affermato: “Ora che abbiamo un portafoglio di identità digitale, dobbiamo inserirci qualcosa…”, alludendo una connessione tra Moneta Digitale di Banche Centrali (CBDC) [abolizione de3l contante] eID.

Hanno ignorato tutti gli esperti di privacy e gli specialisti di sicurezza. Stanno portando avanti tutto.

Non sono ottimista. Ma non è ancora troppo tardi. Il Parlamento deve ancora votare su questo. Fai sapere al tuo eurodeputato che sei contrario all’identità digitale e che vuoi che il tuo eurodeputato voti contro!

Ecco come si esercita la dittatura totale e le decisioni per il nostro asservimento tramite controllo sociale e moneta digitale vengono prese: al disopra dei governi, senza alcuna votazione dei parlamenti nazionali, in base ad ordini ricevuti dalle centrali globali non identificate, e ovviamente tenendone all’oscuro l’opinione pubblica, a cui alla fine verrà detto “Ce lo chiede l’Europa”

Cosa sia e cosa serva (a “Loro”) l’identità digitale è ben spiegato qui

IDENTITÀ DIGITALE: EUROPEAN E-WALLET

L’identità digitale è un mezzo (https://t.me/dereinzigeitalia/858) per arrivare al portafoglio elettronico e tracciare ogni utilizzo del denaro.

1) VERSO LO SVILUPPO DEL SOFTWARE

Il 3 giugno 2021 è stata presentata una modifica del Regolamento (UE) n. 910/2014 che definisce le regole che uniformerebbero la prestazione di servizi fiduciari su territorio UE, stabilendo i meccanismi di implementazione dei sistemi di identità elettronica

(https://digital-strategy.ec.europa.eu/en/policies/eudi-wallet-toolbox)

da parte dei singoli stati membri. A seguito di questa l’UE starebbe puntando sulla realizzazione di un wallet europeo

il quale andrebbe ad uniformare l’accesso ai servizi e l’identità digitale di ciascuno stato membro dell’UE.

All’ordine degli sviluppi odierni il progetto finge di essere solamente una documentazione che servirà per gli sviluppi veri e propri dei software che permetteranno a ciascun cittadino di disporre di un’identità digitale europea, la quale servirà ad uniformare sia per i servizi pubblici che privati. Tali software dovrebbero essere open source a detta della Commissione Europea , ma risvolti futuri potrebbero benissimo rendere open source soltanto i client, lasciando proprietari

i software lato server, ossia quelli che permetteranno di fatto la reale gestione dei nostri dati. Open source, infatti, di per sé non vuol dire software libero . Anche Android è open source, ma rimane di proprietà di Google che può usarlo per accedere ai nostri dati: il rendere open source software che verranno poi gestiti da proprietari serve solo per avere sviluppatori che lavorano gratis al progetto, e non è alcuna garanzia di privacy per l’utente finale.

2) COSA ANDRÀ AD UNIFICARE

Verranno sostituite ed integrate la carta d’identità, la patente, la firma elettronica con valore legale , il passaporto, la tessera sanitaria i titoli professionali e i diplomi e lauree.

In altre parole verrà potenziata l’identità digitale, così da implementare le funzionalità dell’attuale SPID a livello europeo, estendendone le funzionalità . Per creare il wallet infatti sia SPID che la CIE saranno fusi insieme e avranno come infrastruttura di base un’estensione dell’app IO.

Attualmente la sperimentazione è partita da Trento ma piano piano sarà estesa a tutta l’Italia.

3) COME SARÀ COLLEGATO ALL’EURO DIGITALE

Questi portafogli virtuali non conterranno solamente i documenti ma fungerànno da vero e proprio portafoglio digitale che permetterà di implementare l’euro digitale

Tali portafogli saranno forniti da banche o da intermediari autorizzati e gestiti dalla BCE (https://www.ecb.europa.eu/paym/digital_euro/html/index.en.html#pubs), o dalla BCE stessa, in quanto ne saranno collegati. Ciò significa che ogni transazione si può ricondurre potenzialmente all’individuo, ciò farà sparire totalmente l’anonimato garantito dal contante.

L’integrazione dell’euro digitale negli E-wallet è prevista per il 2026 e si presenterà come una risposta alla sfida offerta dalle criptovalute perché considerate come una minaccia alla stabilità finanziaria, ciò, vuol dire, che impediscono di avere un totale controllo sulla moneta in circolazione.

4) POSSIBILI SVILUPPI FUTURI

L’identità digitale unificata è uno dei punti principali inerenti al digitale proposti dall’Agenda 2030

Una moneta digitale è totalmente programmabile, ciò significa che la valuta potrebbe sparire da un wallet per un qualsiasi motivo, si può partire dalla scusa del terrorismo e del riciclaggio di denaro per controllare i flussi di denaro, cosa che già è implementata nell’UE , per poi passare alla lotta all’evasione fiscale e ad altro ancora. Si tratta senza alcun dubbio di uno strumento tecnologico molto forte i cui utilizzi totalitari sono molteplici e di varia natura.

CONCLUSIONI

L’UE wallet sarà difeso con la retorica dell’ottimizzazione della burocrazia e dell’accesso facilitato ai servizi.

Gli oppositori saranno demonizzati come retrogradi che non stanno al passo coi tempi, così come è stato fatto dai media mainstrem nei confronti di coloro che si sono opposti all’obbligo del pagamento elettronico tramite POS

22/10/23 Corriere Economia: Euro Digitale…

correte a fare scorta di BANCONOTE in Franchi Svizzeri e Dollari nonché di STERLINE ORO che fra qualche anno potrebbe essere troppo tardi….

06/08/23 La Verità: 1.000 conti chiusi al giorno …

28/07/23 Giulio Meotti: “Se non posso toglierti la parola, ti prendo il portafogli”. La nuova guerra economica al dissenso

Il mega scandalo Nigel Farage non è isolato. Da PayPal alle banche, decine di conti chiusi a profili che esprimono idee contrarie al melmoso blob progressista. Il credito sociale cinese è già qui

Milton Friedman aveva visto arrivare lo “scandalo NatWest”. Disse che la “responsabilità sociale” è una “dottrina sovversiva” in una società libera. Perseguire obiettivi come l’ambientalismo, l’antirazzismo o l’egualitarismo significa che le aziende impongono una “tassa” agli azionisti (riducendo i profitti), ai lavoratori (salari più bassi) e ai clienti (aumentando i prezzi). Se le aziende agiranno come i governi, allora non c’è motivo per loro di essere di proprietà privata. Possono anche essere controllati politicamente, con obiettivi “sociali” determinati da un regime.

Nigel Farage, l’indipendentista più irriverente e outspoken del Regno Unito, ha appena visto avverarsi la profezia di Friedman quando gli hanno chiuso il conto in banca presso la Coutts, la “banca dell’élite” inglese. Ricapitoliamo. Farage fa sapere che la chiusura è stata dettata dal fatto che la Coutts e la NatWest, che è la banca-madre, non condividono le sue idee politiche anti-woke. La Bbc cita una “una fonte senior e affidabile” spiegando il contrario, che il conto è stato chiuso per motivi economici. La Bbc si scusa, era tutto falso e ritratta come nel suo stile. Farage ottiene un documento dalla Coutts in cui c’è scritto che la banca, preoccupata del fatto che questo suo cliente sia “xenofobo e razzista”, ha così stabilito che le sue “opinioni espresse pubblicamente” non sono “coerenti con la politica inclusiva dell’organizzazione”. Dame Alison Rose, chief executive della NatWest, deve dimettersi, assieme ad altri dirigenti bancari.

Ieri è anche emerso che NatWest sta consentendo al personale di andare a lavorare identificandosi come “uomini” e “donne” in giorni diversi come parte di misure a favore delle persone LGBT.

Le banche non dovrebbero pensare ai profitti? Non solo. Lo ha spiegato bene giorni fa “la persona più importante a Wall Street”, Larry Fink, il capo di BlackRock, il più grande gestore patrimoniale del mondo con 8,6 trilioni di dollari. Force change, dice Fink, su gender e razza. Pensate che i popoli abbiano diritto alla continuità storica e che i confini la difendano, che gli esseri umani non siano intercambiabili ma che abbiano una specifica identità, che l’uguaglianza non significa imporre ad altri idee assurde sul sesso e il genere e che la lotta al razzismo non contempli la discriminazione razziale dei bianchi? Vi imporremo il cambiamento, che vi piaccia o meno, ha detto Fink.

Una storia di cui sarebbe da scrivere per un mese. Ma andiamo dritto.

Farage è un caso isolato? Neanche per sogno. Si chiama “debanking”, evoluzione del “deplatforming”. Prima ti tolgo il diritto di parola e, se non ci riesco, ti faccio la guerra economica.

Metro Bank – lanciata dal miliardario americano Vernon Hill e prima nuova banca commerciale nel Regno Unito da più di un secolo – ha appena rifiutato di aprire un conto a “Our Duty”, una coalizione di 2.000 famiglie che ritengono che sia dannoso per i bambini sottoporli al cambio di sesso.

Racconta il Times che la Royal Bank of Scotland ha appena chiuso il conto della professoressa Lesley Sawers, commissario scozzese per le pari opportunità e i diritti umani, donna critica del transgender.

Il reverendo Richard Fothergill ha visto chiudere il suo conto con la Yorkshire Building Society dopo aver criticato le bandiere del Pride nella sua filiale. E la scorsa settimana Stuart Campbell, il blogger scozzese critico del gender, è stato scaricato senza spiegazioni da First Direct di proprietà della HSBC.

Spostiamoci nel paese del premier Trudeau. “Un anno fa, il Freedom Convoy del Canada ha trasformato la capitale Ottawa in una vasta e chiassosa area di sosta per camion per tre settimane” scrive l’americano Compactmag. Protestavano contro gli eccessi dei blocchi contro il Covid. “Tutto questo finì quando il primo ministro Justin Trudeau iniziò a prendere di mira i manifestanti negando loro l’accesso alle banche, una misura che sarebbe stata presto adottata in altri paesi come parte di una nuova e invasiva forma di controllo sociale. Non solo i conti bancari personali, ma anche le polizze assicurative, gli investimenti e le attività commerciali di chiunque fosse preso di mira dal governo sono stati sospesi. Gli effetti si sono estesi anche ben oltre le persone direttamente coinvolte nelle proteste. Quando bandire i lebbrosi politici dai social media non è sufficiente, i processori di pagamento, come PayPal e GoFundMe, hanno tagliato fuori dissidenti e attivisti. In Iran, ad esempio, il regime ha seguito il copione di Trudeau, congelando i conti bancari delle donne che protestavano contro le leggi che regolano l’abbigliamento femminile”.

PayPal ha chiuso il conto della “Free Speech Union”, un’organizzazione di Londra fondata da Toby Young per difendere la libertà di espressione. PayPal ha anche chiuso l’account personale di Young e quello del suo sito web di notizie e opinioni, The Daily Skeptic.

Il biologo Colin Wright su Quillette racconta di aver visto il suo PayPal chiuso per aver espresso idee contrarie al gender.

Altri account PayPal sospesi includono “Gays Against Groomers”, organizzazione omosessuale che si oppone alla “sessualizzazione, indottrinamento e medicalizzazione” dei bambini; e “UsForThem” e “Law or Fiction”, gruppi con sede nel Regno Unito che si sono opposti alla risposta del governo britannico al Covid, inclusa la chiusura delle scuole.

“PayPal sta diventando un agente di polizia”, ha scritto Rupa Subramanya su The Free Press, sito di informazione libera diretto da Bari Weiss. “Sta decidendo cosa è giusto e sbagliato, chi può essere ascoltato, chi deve essere messo a tacere. Sta chiudendo fuori dal sistema finanziario persone o brand che sono scivolati fuori dai parametri del discorso accettabile, quelli che minacciano il consenso dei guardiani. Il consenso è difficile da articolare; è un’ideologia priva di contorni ideologici chiaramente definiti. Ma i principi di quel consenso sono inequivocabili: la nuova politica progressista su razza e genere è una forza positiva e uno scambio illimitato di idee e opinioni è una minaccia inaccettabile”.

E quando non posso chiuderti il conto? Ti tolgo la pubblicità. Il cordone sanitario contro Eric Zemmour è stato tale che molti sponsor avevano ritirato i propri spazi pubblicitari prima della sua trasmissione, su tutti Nutella. Grandi aziende come la Kellogg hanno ritirato la pubblicità da siti conservatori come Breitbart.

Oppure mi rifiuto di vendere i tuoi prodotti. Il bestseller di Ryan Anderson Quando Harry divenne Sally contro l’ideologia gender è stato eliminato da Amazon. Il libro critica le idee progressiste sul gender e in particolare sulle procedure di cambio di sesso nei bambini. Presidente dell’Ethics and Public Policy Center, Anderson ha visto il suo libro scomparso da Amazon e dal Kindle. Basta il caso Jenny Lindsay, poetessa scozzese accusata di “transfobia”. In un saggio intitolato Anatomy of a Hounding, Lindsay racconta che “hanno attaccato il mio editore, le persone che lavoravano con me hanno interrotto i contatti, gli amici hanno detto di non voler lavorare con me e ho perso un lavoro retribuito”.

Dal 1945 a oggi, in Europa occidentale non abbiamo mai visto nulla del genere. In Cina invece c’è già e si chiama “credito sociale”. I “bravi cittadini” con un buon credito sociale possono ottenere sconti sulle bollette energetiche, affittare senza depositi e ottenere tassi di interesse migliori presso le banche.

Kai Strittmatter, un giornalista tedesco della Süddeutsche Zeitung, di cui è stato corrispondente a Pechino, in Stato di sorveglianza racconta questo modello. Nella città di Rongcheng, Strittmatter visita l’“Ufficio dell’Onestà”, che sta cercando di creare cittadini onesti. Ci presenta il capo, Huang Chunhui. “Prende un foglio di carta e disegna un uovo, tagliando via le sezioni superiore e inferiore con un tratto di penna. ‘Questa è la società’, dice. ‘In cima ci sono cittadini modello. E in fondo troverai le persone che dobbiamo istruire’. Una combinazione di educazione morale e sorveglianza. Le autorità usano l’aritmetica: ogni cittadino inizia con 1.000 punti e da lì può salire o scendere. Lasci che il cane faccia la cacca sul prato di qualcuno e trascuri di raccoglierla? Ti costerà cinque punti. Aiuti una coppia di anziani a trasferirsi in una nuova casa, ne guadagni cinque. ‘Stiamo assicurando che la società sia armoniosa’”.

Eccolo, il woke. Una grande società occidentale “armoniosa” e senza più dissenso. Consumate e sguardo a terra.

18/03/23 Sole 24 Ore: pignoramento dei conti bancari…

E sono ancora a livello semiartigianale… vedrete fra poco….

25/02/23 Zafferano: in fuga dagli spioni Piccolo corso di mimetizzazione

Molti lettori cercano di capire come nascondersi, come fuggire dagli spioni che ci guardano dal retro di smartphone, social media ed internet. In tutto il mondo sono pochissime le persone che per capacità tecniche ed economiche, oltre che dose di comportamento ossessivo compulsivo, riescono veramente a sfuggire.

Ho avuto il piacere di conoscere buonanima di John McAfee, che ogni settimana cambiava cellulare e ripartiva a dare il numero nuovo ad amici e parenti: tempo che finisse il giro ripartiva, e trovarlo al telefono era dura.

Il monitoraggio che incombe su di noi è totale: movimenti, spese con carte elettroniche o digitali, tutti i messaggi che scambiamo, i tag che ci associano a luoghi e persone, la potenza dell’intelligenza artificiale che riesce a scoprire le correlazioni tra le migliaia di variabili che ci riguardano. Scappare è durissima, ma possiamo rendergli questo stalking meno preciso: è quello che conta.

La prima cosa è presentarci in modi diversi sui vari social media, interpretando ruoli che non sono nostri. Mettere like e condividere immagini di prodotti di cui non vi interessa nulla, taggarvi in posti in cui non siete, o siete stati in passato, per confondere i vostri spostamenti, mentire bellamente a qualsiasi questionario sul cambiamento climatico, la foca monaca, tendenze politiche o i piani per le vacanze. Non mentite in modo casuale: cercate appunto di farlo indossando quattro o cinque ruoli diversi, dal ragazzino al vecchietto, dall’ateo al fondamentalista religioso, in un minestrone di idee indistinguibili. Magari su Facebook sarete devoti della Madonna interessati a foto di gattini e ricette culinarie, su TikTok dei brigatisti, e così via.

Fatto questo possiamo pensare ad usare strumenti ed applicazioni pensate per la privacy. Di recente il lancio del servizio cellulare Pretty Good Phone Privacy (PGPP), pensato per chi usa Android per lo smartphone ed abbia il fondato sospetto che Google usi e venda tutti i dati che riesce a carpire dal nostro cellulare. PGPP cripta l’identità della SIM ed anche i dati che scambiamo con le antenne vicine a noi; così facendo Google non riesce a vederci quando scambiamo dati. Se avete l’iPhone, e vi illudete che a Cupertino abbiano a cuore la vostra privacy, sappiate che le applicazioni che installate fanno il possibile per carpire tutto di voi, ed essendo loro che pagano Apple, fine delle pie speranze.

Altra tecnologia è quella dello zero-knowledge proof (ZKP), utilizzata per blockchain ma anche da alcune banche per i loro servizi on line, da applicazioni per la garanzia dell’autenticazione, ed addirittura per operazioni di voto o partecipazione ad aste. Le poche aziende che usano ZKP dimostrano maggiore serietà nel darvi protezione dagli spioni.

Infine, la Virtual Private Network (VPN), che consente di nascondere il nostro indirizzo IP, la nostra posizione geografica, limita l’accesso alla nostra cronistoria sul web e cosa abbiamo scaricato, ed in generale protegge le nostre informazioni personali. Utile per guardare trasmissioni gratuitamente o comprare biglietti aerei con forte sconto, perché potete fingere di comprarlo da Nairobi mentre siete a Milano, non vi protegge comunque dal monitoraggio fatto dalle applicazioni che usate, dall’essere vittime di malware, ransomware o phishing, ed alcuni dati che hacker o intelligenza artificiale possono usare come pezzettini del puzzle per cercarvi.

Ricapitolando: adottate diversi profili sui diversi siti e social media che usate, mentendo senza remore alle domande che vi fanno, sui posti che visitate, i vostri gusti ed inclinazioni. Se è difficile usare cellulari o computer diversi, cercate comunque di proteggerli con VPN, applicazioni protette da ZKP, e tecnologie come il PGPP per scomparire dai radar. Nel decidere quanta fatica fare in questo senso, tenete conto che se voi siete scrupolosi, ma la nonna vi tagga con una teglia di lasagne ad Ostia ed il vicino mentre guardate la partita o fate la spesa, gli sforzi diventano vani. Costruite delle nonne e dei vicini immaginari, darete fastidio agli spioni.

24/02/23 Sole 24 Ore intervista a Butti sottosegretario all’innovazione

Se non siete ingenui avete capito quale è il fine ultimo: mettervi alla totale mercé dello Stato che a quel punto deciderà come potrete spendere i vostri soldi… pronto a toglierveli se non fate i politically correct…

19/02/23 Il futuro che ci attende….

09/12/22 Da Barron’s: Se le persone sono scontente, sono scontente. Perché lo stato di sorveglianza cinese non ha fermato i manifestanti.

Di Stevie Rosignol-Cortez 9 dicembre 2022

Le recenti proteste di massa in Cina contro le politiche del Covid-19 e le interruzioni della vita quotidiana si sono svolte nonostante le ampie capacità di sorveglianza dello stato. Per capire perché i manifestanti sono disposti a correre dei rischi e esattamente quali sono questi rischi, Baron ha parlato con Liza Lin. È la co-autrice con Josh Chin del nuovo libro Surveillance State: Inside China’s Quest to Launch a New Era of Social Control. I due coprono la Cina per il Wall Street Journal.

Lin ha parlato della forza degli sforzi della Cina per sedare i conflitti e gestire i movimenti degli individui, dalle loro interazioni sociali alle finanze all’accesso alle informazioni, e dell’esplosione “Miracle-Gro” della sorveglianza digitale negli ultimi anni.

Barron’s: cosa rende unico l’uso della sorveglianza da parte della Cina?

Liza Lin: Lo stato di sorveglianza cinese si distingue per due motivi principali: la scala e l’ambizione. La Cina ha accesso a più di 400 milioni di telecamere di sorveglianza nelle strade in questo momento, la maggior parte delle quali di proprietà delle agenzie di sicurezza governative. In Cina, le app e le aziende tecnologiche raccolgono anche una sezione trasversale di dati più ampia rispetto alle app statunitensi o alle aziende tecnologiche. Ad esempio, se dovessi usare WeChat, può raccogliere informazioni sulla tua cerchia sociale, cosa stai facendo, cosa stai comprando e pagando giorno per giorno, quando viaggi perché puoi usare i biglietti del treno, puoi usare l’app per pagare le bollette. Ha una sezione trasversale di informazioni personali molto più ampia rispetto a qualsiasi azienda statunitense. Quindi la concentrazione rende più facile per il governo cinese ottenere quei dati.

Le immagini dei manifestanti sembrano essere ovunque ora. I manifestanti sono a rischio perché vengono scattate le loro foto?

Dopo che queste proteste sono avvenute qualche settimana fa, molte delle persone che hanno parlato con i miei colleghi [al Wall Street Journal] ci hanno detto che indossavano maschere o berretti per nascondere il viso, ma in realtà erano ancora identificate dalla polizia come sulla scena dai loro cellulari. La Cina ha una rete di censori che possono individuare quali segnali di cellulare sono nelle vicinanze.

Pensi che le recenti proteste saranno un catalizzatore per una sorveglianza più rigorosa?

Abbiamo già visto alcune repressioni. Reprimere l’uso delle VPN, per esempio. Ma la Cina ha già tre gambe dello sgabello [sorveglianza, legislazione, controllo delle informazioni], quello che vedremo ora è solo un uso più forte di loro.

La pandemia ha avuto un effetto sugli sforzi della Cina per monitorare le persone?

L’avvento della pandemia ha davvero inaugurato una nuova ondata di sorveglianza con il monitoraggio del cellulare. È iniziato perché la Cina voleva tenere sotto controllo il virus e tenere traccia di chi era in stretto contatto con il virus. Prima della pandemia non tutti erano monitorati in tempo reale. Ma quando i codici sanitari sono stati implementati [in app che sono state utilizzate per limitare il movimento], essenzialmente l’intera popolazione veniva monitorata in tempo reale.

Man mano che il monitoraggio diventa più sofisticato e aumenta, le persone avranno meno probabilità di uscire e protestare?

No. Se le persone sono infelici, sono infelici. Anche se la Cina ferma alcune delle sue restrizioni Covid ci saranno ancora alcuni problemi. Vedrai diverse città implementare regole a velocità diverse, ci saranno singhiozzi e le persone saranno infelici. La sorveglianza aiuta a ridurre la durata delle proteste. È facile per le autorità locali sapere chi c’era e intimidire loro a non uscire più. Ma come abbiamo visto con le proteste di massa del mese scorso, quando le persone arriveranno a un punto di rottura usciranno in strada.

Cosa significa per la sorveglianza la rielezione del presidente cinese Xi Jinping?

Xi Jinping è stato un grande sostenitore della costruzione e dell’espansione di questo stato di sorveglianza digitale. È stato sotto il suo controllo che abbiamo visto tutte queste telecamere spuntare come funghi nelle strade. Con lui al potere per un terzo mandato, lo vediamo molto disposto a usare la sorveglianza digitale in vari scenari. L’abbiamo visto usarlo nello Xinjiang, e poi l’abbiamo visto usarlo con la sorveglianza digitale pandemica, e poi di nuovo con proteste di massa. Andando avanti, vedremo solo un maggiore uso dello stato di sorveglianza digitale e in aree a cui potremmo anche non pensare. Non ci saremmo aspettati che fosse usato contro un virus, ma lo era.

Ci sono scappatoie nel sistema di sorveglianza cinese?

Molto spesso quando si verifica un crimine e coinvolge la polizia locale si scopre improvvisamente che le telecamere di sorveglianza su quella strada sono state rotte e non riparate per un po’. Nessuno aveva mantenuto queste telecamere; sono costose e difficili da mantenere. Lo stato di sorveglianza cinese è un po’ come un panopticon. Finché pensi che funzioni come dovrebbe funzionare, allora è tutto ciò che serve.

Grazie, Liza.

22/12/22 Il software-spia che cambia le immagini delle telecamere di sorveglianza. Usato anche in Italia?

(articolo uscito sul Corriere)

Il povero protagonista di 1984 passava il suo tempo in archivio a cancellare le tracce dei gerarchi caduti in disgrazia e riscrivere continuamente la storia per aggiornarla all’ultima “linea politica” del dittatore. Orwell non si inventava niente: guardava con occhio disincantato – era stato in Spagna volontario a combattere nella guerra civile contro Franco ma siccome militava fra gli anarchici si era salvato per um pelo dal loro massacro in Catalogna ordinato da Stalin e coordinato in loco da Togliatti quindi i comunisti li conosceva bene – a quello che succedeva in Russia dove ad ogni purga nelle foto ufficiali della rivoluzione d’ottobre veniva sbianchettati i fucilati. Ma neanche lui per quanto lungimirante avrebbe potuto immaginare un mondo nel quale le immagini sarebbero state modificate in tempo reale con le telecamere che vedevano una sequenza me ne registravano un’altra.

Certo lo fanno a fin di bene: per mantenere la segretezza sulle operazioni di intelligence contro il terrorismo e la criminalità organizzata… ma lo sappiamo tutti che la strada dell’Inferno è lastricata di buone intenzioni… Quanto ci metteranno ad estenderne le fuzionalita’ al controllo degli elementi antisociali… ad esempio quelli che nella prossima pandemia si permetteranno di criticare i giusti provvedimenti del governo. Un bel filmato di te in tempo reale che stai compiendo un reato e….

La start up israeliana «Toka» fornisce ai governi occidentali un software in grado di accedere a tutte le telecamere di sorveglianza, di alterarne la realtà ripresa in tempo reale e persino quella del «passato» pescando le immagini archiviate nella memoria digitale e modificandole come desiderato. Il tutto senza lasciare, potenzialmente, alcuna traccia digitale. È il quotidiano Haaretz a svelare in una lunga inchiesta come funziona questo software — che sarebbe il primo al mondo — creato dalla società fondata dall’ex premier israeliano Ehud Barak e l’ex capo della divisione cibernetica dell’esercito del Paese ebraico Yaron Rosen.

Le funzionalità

Secondo il giornale israeliano la tecnologia fornita da «Toka» consente ai clienti di penetrare il sistema di videosorveglianza — di un edificio governativo, di un hotel, di una casa — e anche le webcam semplicemente selezionando l’area geografica che interessa. Una volta dentro è possibile osservare in diretta cosa succede davanti a queste videocamere, ma anche intervenire per mostrare quello che si vuole a chi quegli obiettivi li usa ufficialmente. Non solo. Stando ai documenti consultati da Haaretz chi usa questo software può anche accedere all’archivio video, individuare alcuni specifici momenti e cambiarli — sia il video che l’audio — per «nascondere attività di intelligence» durante le «operazioni».

I clienti

Il programma della start up israeliana può anche tracciare in tempo reale gli spostamenti di una macchina senza che nessuno se ne accorga. Sul suo sito ufficiale «Toka» spiega che i servizi vengono offerti soltanto alle forze armate, alle organizzazioni per la sicurezza nazionale, all’intelligence e alle forze dell’ordine «degli Stati Uniti e dei suoi più stretti alleati». Per il giornale israeliano i clienti sono — o sono stati — Israele, Usa, Germania, Australia, Singapore. Ma sulla mappa fornita dal pagina web della start up compare anche l’Italia, senza però fornire dettagli ulteriori. Nell’elenco ci sono anche Spagna, Portogallo, Francia, Regno Unito, Grecia, Canada.

Le criticità

Qualche giurista interpellato da Haaretz lancia l’allarme sul rischio che un video venga manipolato per incriminare cittadini innocenti, per difendere qualcuno tra gli 007 dalle accuse o per motivi politici. Sempre sul suo sito «Toka» spiega che la start up «esamina regolarmente l’elenco selezionato di Paesi, utilizzando valutazioni esterne su una serie di questioni tra cui le libertà civili, lo stato di diritto e la corruzione». «Rispettiamo e siamo regolamentati dal Dipartimento del Tesoro degli Stati Uniti e dall’Agenzia israeliana per il controllo delle esportazioni della difesa», prosegue la società.

Il caso «Pegasus»

Israele — in particolare l’area a nord di Tel Aviv centro di una start up valley della sicurezza — si sta rivelando sempre più il Paese che realizza la tecnologia più avanzata per gli 007 di tutto il mondo. I servizi segreti di diversi Stati cercano ancora di fermare l’impatto di «Pegasus», lo spyware che aggira le difese degli smartphone rubando foto, video, spostamenti, telefonate, password, registri di chiamata, post pubblicati sui social. Il programma può anche attivare telecamera e microfono dello smartphone. Ma allo stesso tempo si tenta di capire l’impatto di un altro software-spia, sempre «made in Israel» e chiamato «Predator».

01/12/22 Come il Battista predicano nel deserto…

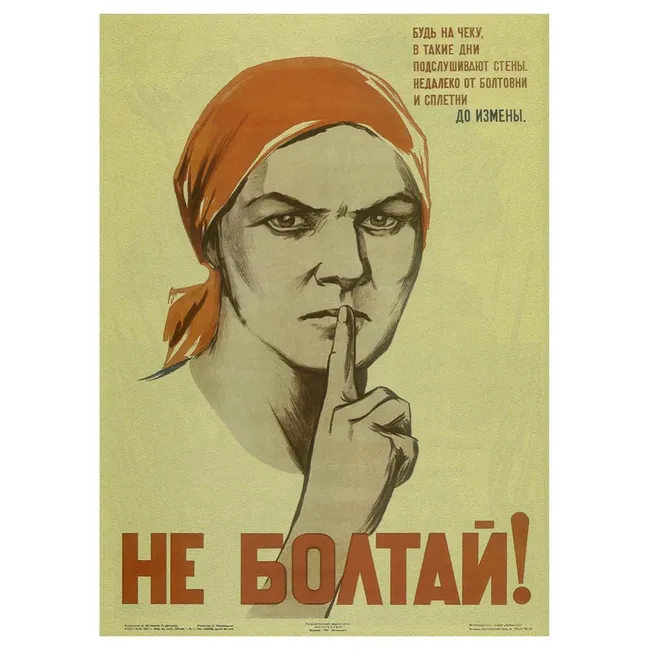

Si capisce bene anche senza traduzione…

16/11/22: Taci! Facebook ti ascolta….

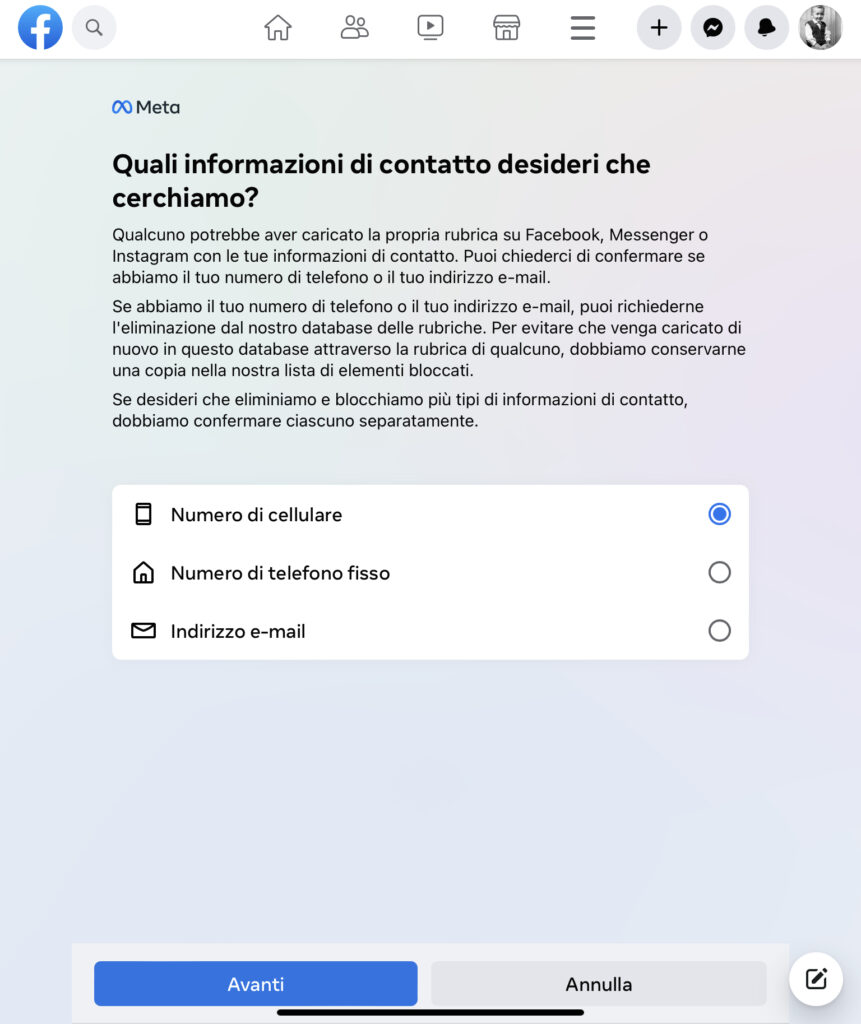

Ok io sarò PARANOICO però resto sempre più scioccato nel vedere la leggerezza con cui la gente da via i suoi dati, nr cell, localizzazione, email per la smania di apparire sui social. Mi sembrano tutti dei novelli Esaù che per un piatto di minestra cedette la primogenitura a Giacobbe.

La sapete l’ultima? Quasi sicuramente Facebook ha nei suoi archivi il vs. numero di cellulare e la vostra Email anche se voi NON SIETE iscritti a FB. E questo perché qualche vostro amico ha – incautamente – condivido la sua rubrica telefonica con Zuckerberg…

Per fortuna la Comunità Europea ha obbligato la felpetta californiana a dare la possibilità a tutti di cancellare questi dati dai loro archivi. Se ne sono ben guardati da dare pubblicità alla cosa ed hanno seppellito il link in pagine e pagine di fuffa ma io che sono buono ve lo metto a disposizione…. Cancellatevi!

LINK ALLA PAGINA DI CANCELLAZIONE

08/11/22 Wired: il pericolo dello Yuan digitale

Articolo di Wired che tratta delle stato di avanzamento dello Yuan digitale cinese e delle monete elettroniche degli altri paesi. Mette bene in guardia dal pericolo di un controllo totale sulla vita dei cittadini che questa tecnologia mette nelle mani dei governanti

Lo Yuan digitale cinese funziona proprio come il contante, con una sorveglianza aggiuntiva

articolo dello 8/11/2022

I funzionari governativi stanno esortando i cittadini ad adottare la valuta digitale ufficiale nel tentativo di ottenere un maggiore controllo sull’economia.

VISA è stato a lungo lo sponsor ufficiale per i sistemi di pagamento ai Giochi Olimpici. Ma alle Olimpiadi invernali di Pechino all’inizio di quest’anno ha avuto un concorrente:il governo cinese. I visitatori potevano, dopo aver scansionato i loro passaporti, scambiare banconote estere per eCNY, una nuova valuta digitale lanciata dalla banca centrale del paese, la People’s Bank of China. I visitatori utilizzando una carta o un’app mobile potevano usarli per pagare le cose intorno al Villaggio Olimpico.

La Cina ha lanciato i suoi test di denaro digitale nel 2019, ma l’apparizione dell’eCNY alle Olimpiadi faceva parte di un progetto con ambizioni globali. Come primo grande paese a lanciare una valuta digitale ufficiale su larga scala, la Cina è molto più avanti degli Stati Uniti e di altri paesi, dove il concetto di una forma ufficiale di denaro digitale è solo nella fase di discussione.

La speranza per le valute digitali sanzionate dal governo è che miglioreranno l’efficienza e stimoleranno l’innovazione nei servizi finanziari. Ma gli esperti di tecnologia e cinesi che guardano il progetto del paese dicono che eCNY, noto anche come yuan elettronico cinese o yuan digitale, apre anche nuove forme di sorveglianza governativa e controllo sociale. Il capo dell’agenzia di intelligence britannica GCHQ, Jeremy Fleming, ha avvertito in un discorso il mese scorso che Pechino potrebbe utilizzare la sua valuta digitale per monitorare i suoi cittadini e alla fine eludere le sanzioni internazionali.

Allo stesso tempo, lo yuan digitale cinese sta avendo un inizio lento. La People’s Bank of China ha riferito che la sua app ufficiale eCNY aveva 261 milioni di utenti alla fine del 2021 e che al 31 agosto più di 100 miliardi di yuan (circa 14 miliardi di dollari) avevano cambiato mano in 360 milioni di transazioni. Questi numeri sono modesti rispetto alle dimensioni della popolazione e dell’economia cinese, ma si prevede che cresceranno dopo una recente espansione dei processi digitali sullo yuan in Cina da circa due dozzine di città a quattro intere province.

A differenza di una criptovaluta come Bitcoin, lo yuan digitale è emesso direttamente dalla banca centrale cinese e non dipende da una blockchain. La valuta ha lo stesso valore del suo equivalente analogico, lo yuan o il RMB, e per i consumatori l’esperienza di utilizzo dello yuan digitale non è così diversa da qualsiasi altro sistema di pagamento mobile o carta di credito. Ma sul back-end, i pagamenti non vengono instradati attraverso una banca e a volte possono muoversi senza commissioni di transazione, saltando da un e-wallet all’altro facilmente come il denaro cambia di mano.

I cittadini cinesi sono incoraggiati ad adottare lo yuan digitale sia dal governo centrale cinese che dalle autorità locali. Durante l’estate, sono iniziate le prove nelle città del Fujian, una provincia della costa meridionale che ospita un significativo commercio internazionale. Un residente straniero, che ha chiesto di rimanere senza nome per evitare di attirare l’attenzione delle autorità cinesi, ha detto a WIRED che i cartelli che dicevano che i pagamenti digitali dello yuan sono stati accettati sono apparsi nei supermercati e nei minimarket nella capitale provinciale di Fuzhou entro pochi giorni dall’annuncio e presto sono stati lanciati nelle aree rurali circostanti. Eppure molti locali non vedevano la necessità di una nuova forma di pagamento digitale, perché potevano già utilizzare i servizi di pagamento mobile offerti da Alipay, da un affiliato del rivenditore online Alibaba chiamato Ant Financial, e WeChat Pay, dal gigante dei giochi e dei social Tencent.

Altre strategie volte a promuovere l’adozione includono il rimborso delle spese dei dipendenti pubblici in yuan digitali o il deposito di piccole somme nei portafogli dei nuovi utenti per incoraggiarli a provare la valuta. Durante il Qixi Festival dell’anno scorso, a volte chiamato San Valentino cinese, la banca cinese ICBC ha offerto alle prime venti coppie di sposarsi in un ufficio di registro nella città di Chengdua carta precaricata con 199 yuan digitali, circa 30 dollari.

Mentre i risultati dei test di adozione sono stati finora modesti,Yaya J. Fanusie, un senior fellow del think tank di Washington, DC, il Center for a New American Security, afferma che l’adozione rapida non è ancora la priorità principale della Cina. La banca centrale sta costruendo le infrastrutture necessarie per consentire un’adozione radicale negli anni a venire, iscrivendo i commercianti, adattando il sistema bancario e sviluppando applicazioni come un modo per destinare denaro all’assistenza sanitaria o al transito, afferma. Ciò pone le basi per eCNY per essere il sistema di pagamento predefinito della Cina in 10-15 anni, e questo mette il progetto cinese molto più avanti di qualsiasi altra valuta digitale sostenuta dal governo.

“La Cina è chiaramente il leader a livello globale in termini di quanto avanzata è la loro infrastruttura, di quante persone lo stanno usando e, soprattutto, per dimensioni del paese”, afferma Jeremy Mark, un senior fellow presso l’Atlantic Council. Il Central Bank Digital Currency Tracker del think tank elenca 105 paesi che stanno pensando ad una valuta digitale della banca centrale, ma solo 26 di questi sono in programmi pilota o completamente lanciati.

All’inizio di questo mese la banca centrale indiana ha detto che avrebbe iniziato a lanciare una versione digitale della rupia. Il Brasile ha pianificato di lanciare un real digitale quest’anno, ma ha posticipato il suo lancio al 2024. La Banca centrale europea sta studiando se lanciare un euro digitale e il presidente degli Stati Uniti Biden e alcuni membri del Congresso hanno chiesto ricerche sullo sviluppo di una versione digitale del dollaro.

Il progetto della Cina è motivato in parte dalla consapevolezza della sua leadership di come il paese ha dovuto rincorrere gli altri nelle tecnologie precedenti, dall’esplorazione spaziale a Internet. Il presidente Xi Jinping chiede regolarmente alla Cina di assumere un ruolo guida nello sviluppo dell’economia digitale. Ma Emily Jin, che ricerca l’economia del paese al Center for a New American Security, dice che il progetto ha motivazioni politiche ed economiche. “I politici cinesi stanno cercando non solo di creare un’infrastruttura tecnica, ma un ambiente istituzionale che renda questo tipo di valuta che ha implicazioni di controllo sociale più accettabile a lungo termine”, afferma.

La Cina è ben posizionata per saltare davanti all’Occidente in valuta digitale in parte perché il suo sistema bancario era fino a poco tempo fa meno sviluppato di quello di paesi come gli Stati Uniti. Mentre gli smartphone decollavano, i sistemi di pagamento mobile attiravano rapidamente i consumatori che, a differenza di quelli delle nazioni più ricche, non possedevano carte di credito, afferma Martin Chorzempa, il cui libro The Cashless Revolution traccia l’aumento dei pagamenti digitali in Cina.

A metà degli anni 2010, i cinesi nelle grandi città erano generalmente passati dall’uso di contanti all’uso di Alipay e WeChat Pay. Alla fine del 2021, circa il 64% dei cinesi utilizzava sistemi di pagamento mobili, secondo un rapporto di Daxue Consulting, con Alipay e WeChat Pay che gestiscono la maggior parte dei pagamenti. Per gli abitanti delle città, la cifra era dell’80%.

Uno dei motivi per cui il governo cinese sta spingendo lo yuan digitale è cercare di ottenere un maggiore controllo su come i cittadini effettuano i pagamenti. Per anni, le grandi aziende tecnologiche sono state in grado di operare quasi come i servizi pubblici, creando e regolando efficacemente gran parte del settore finanziario. Le aziende hanno anche raccolto montagne di dati dei cittadini, che alla fine hanno portato a contraccolpi e controlli pubblici da parte delle autorità di regolamentazione. Per ora, gli utenti possono trasferire yuan digitali in un account WeChat Pay o Alipay, ma il governo potrebbe alla fine scegliere di scollegare quei sistemi. “Vanno le piattaforme di pagamento come questa parte enorme dell’economia che è strettamente al di fuori del loro controllo”, afferma Mark, del Consiglio Atlantico.

Lo yuan digitale potrebbe in qualche modo essere meno invasivo di una rete privata come quella di Tencent perché non combinerà le informazioni di pagamento con altre tracce digitali di una persona, come i dati dei social network. Ma dà anche al governo una nuova visibilità sulla vita delle persone. “Se qualcuno va trasversalmente con il governo, improvvisamente i loro portafogli elettronici potrebbero scomparire, o non possono nemmeno prendere un taxi o andare in un ristorante”, dice Mark. Le aziende straniere che si scontrano con il governo, diciamo sui commenti visti come contestazione della linea di governo su Taiwan o Xinjiang, potrebbero improvvisamente scoprire che non possono più ricevere pagamenti. La banca centrale cinese afferma che per i conti con saldi inferiori a una certa soglia, sarà necessario solo un numero di telefono per la verifica, ma le autorità cinesi hanno generalmente ampi poteri per ottenere l’accesso ai dati privati.

Il progetto cinese e l’ascesa di criptovalute come il bitcoin hanno suscitato discussioni negli Stati Uniti sulla creazione di una versione digitale del dollaro. In alcuni circoli di Washington, DC, si teme che gli Stati Uniti possano rimanere indietro nell’innovazione finanziaria o perdere parte della loro influenza sulla finanza globale.

In un’udienza del Congresso degli Stati Uniti a maggio, i legislatori hanno strigliato Lael Brainard, vicepresidente della Federal Reserve, sulle preoccupazioni sulla privacy e sul fatto che la Fed avesse l’autorità di emettere una valuta digitale. Molti hanno espresso preoccupazione per il fatto che il governo si sia riversato in aree che in precedenza erano state di dominio delle banche private, o hanno suggerito che le criptovalute al di fuori del controllo del governo potrebbero servire allo stesso scopo.

Brainard, nella sua testimonianza, ha detto che non è stata presa alcuna decisione sul fatto che gli Stati Uniti abbiano bisogno di una valuta digitale, ma che dovrebbero essere pronti a lanciarne una, un processo che stima possa richiedere cinque anni. “In un mondo in cui altre importanti giurisdizioni si spostano verso l’emissione delle proprie valute digitali, è importante pensare se gli Stati Uniti continuerebbero ad avere lo stesso tipo di dominio”, ha detto.

Jennifer Conrad è una giornalista a Brooklyn. Ha scritto per Vogue, SupChina e Newsweek.com. Recentemente ha conseguito una master presso la Johns Hopkins School of Advanced International Studies.